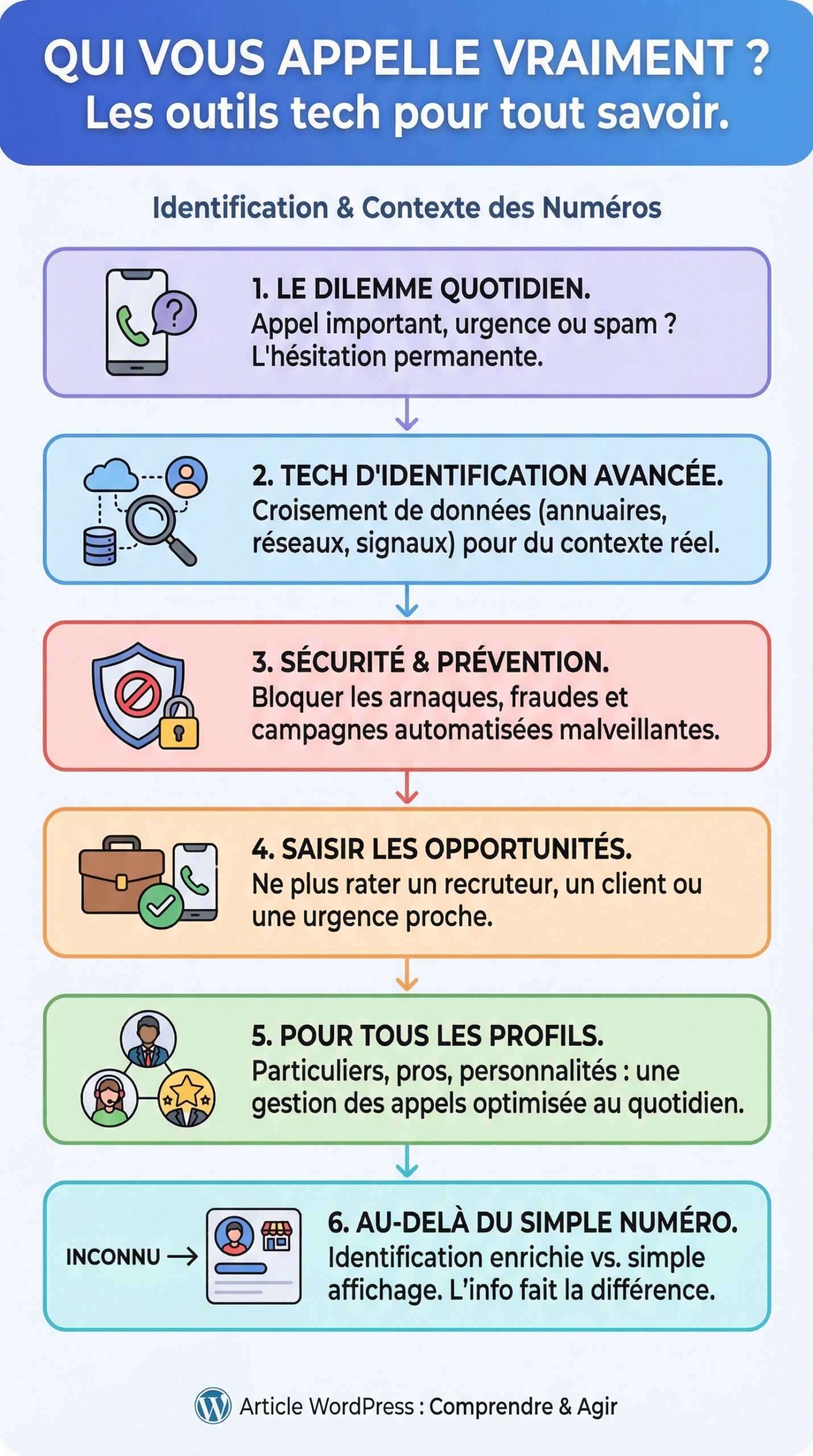

Un téléphone vibre, un écran s’allume, et la même hésitation revient : répondre, ignorer, ou rappeler plus tard. Pourtant, derrière un appel anodin peut se cacher un recruteur, un client, un proche en urgence… ou un spam bien rodé. Dans un monde où les centres d’appels, la VoIP et les campagnes automatisées brouillent les pistes, l’identification devient une compétence du quotidien autant qu’un réflexe de sécurité. Les outils modernes ne se contentent plus d’afficher un simple libellé : ils croisent des annuaires, des bases publiques, des profils sociaux et des signaux réseau pour donner du contexte au numéro qui sonne.

Ce sujet touche tout le monde, mais pas de la même manière. Léa, infirmière libérale, doit filtrer ses communications sans rater un patient. Malik, responsable achats, reçoit des sollicitations à longueur de journée et doit repérer les tentatives d’usurpation. Même les célébrités et leurs équipes s’appuient sur ces solutions pour éviter les fuites et garder une ligne ouverte aux bons interlocuteurs. Entre identification en temps réel, recherche inversée et protocoles d’authentification type SHAKEN/STIR, l’enjeu est simple : décider vite, et décider bien, avant de décrocher.

⚡En Bref

-

L’identification en temps réel affiche des infos dès la sonnerie, tandis que la recherche inversée analyse un numéro saisi manuellement.

-

Les outils comme Truecaller, Spokeo, Intelius, Whoscall, Verizon Call Filter et Eyecon combinent données, signalements et filtres anti-spam.

-

SHAKEN/STIR améliore l’authentification des appels et réduit certaines fraudes, surtout contre l’usurpation de numéro.

-

Filtrage et blocage ne sont pas identiques : l’un évalue et redirige, l’autre interdit.

-

Les limites restent réelles : bases incomplètes, données obsolètes et faux profils exigent une lecture critique.

Outils technologiques pour identifier qui vous appelle vraiment : enjeux et utilités

Pourquoi identifier un numéro inconnu est devenu indispensable

Le téléphone a changé : aujourd’hui, un même numéro peut être affiché par une entreprise, un robot d’appel, ou un fraudeur qui imite une identité. Ainsi, l’identification sert d’abord à décider rapidement, surtout quand on est en déplacement. De plus, les campagnes de spam se professionnalisent, avec des scénarios crédibles et des voix synthétiques.

Léa, par exemple, reçoit des dizaines de communications quotidiennes. Or, rater un appel d’un patient peut avoir un coût humain, alors qu’un spam répétitif fatigue et fait perdre du temps. Dans ce contexte, l’identification n’est plus un confort : c’est un tri intelligent, avec une valeur immédiate.

Sécurité et prévention contre les arnaques téléphoniques

Les arnaques se nourrissent de vitesse : un appel prétend venir d’une banque, puis réclame un code, et l’affaire se joue en minutes. Par conséquent, afficher une identité probable, un secteur d’activité ou un indicateur de risque aide à reprendre le contrôle. La sécurité progresse aussi quand l’utilisateur peut vérifier si le numéro correspond à une organisation réelle.

En pratique, un libellé « support bancaire » accompagné d’alertes de spam change la décision. On ne donne pas d’informations, on raccroche, puis on rappelle via le site officiel. Cette discipline limite les dégâts, et elle devient un réflexe utile.

Utilisation par particuliers, professionnels et célébrités

Pour un particulier, l’identification sert à éviter le spam et à repérer un livreur, un médecin ou une école. Cependant, pour un professionnel, l’enjeu inclut la traçabilité : savoir si le numéro est lié à une entreprise, à un standard, ou à une ligne VoIP. Les équipes commerciales, elles, évaluent la légitimité d’un prospect avant de rappeler.

Les personnalités publiques et leurs agents utilisent aussi ces outils. D’une part, ils réduisent les sollicitations et le harcèlement. D’autre part, ils laissent passer les numéros validés, ce qui protège l’agenda sans couper les opportunités.

Impact sur la gestion quotidienne des communications

Au-delà de la fraude, la surcharge est devenue le problème numéro un. Quand cinq appels se superposent, l’identification accélère le tri, puis alimente des règles : répondre à un patient, envoyer un inconnu vers la messagerie, ou refuser un numéro déjà signalé. Par ailleurs, certains systèmes ajoutent des tags, des notes, voire une photo, ce qui fluidifie le suivi.

Une bonne gestion réduit la fatigue décisionnelle. Finalement, mieux identifier, c’est aussi mieux protéger son attention, et donc ses priorités.

Différences essentielles entre identification d’appelant en temps réel et recherche inversée de numéro

Affichage instantané des informations lors de la sonnerie

L’identification en temps réel agit comme un bandeau contextuel. Dès la sonnerie, elle affiche des informations liées au numéro, parfois issues d’un carnet local, parfois d’une base communautaire. Ainsi, l’utilisateur tranche sans ouvrir de navigateur ni copier le numéro.

Ce mode est idéal quand la décision doit être immédiate. En revanche, il dépend fortement de la qualité de la base et des signalements de spam, qui peuvent varier selon les pays et les opérateurs.

Avantages et limites de l’identification à l’appel

Le grand avantage tient à la rapidité. Par conséquent, un professionnel peut éviter de répondre à une campagne agressive, tout en restant joignable. De plus, des règles peuvent déclencher une mise en sourdine ou une redirection si un spam est détecté.

La limite est simple : si le numéro est neuf, masqué, ou peu documenté, l’identification affichera peu. Pire, un fraudeur peut usurper un affichage, ce qui impose une vérification secondaire pour les demandes sensibles.

Données affichées : nom, localisation, images

Selon l’outil, l’identification montre un nom déclaré, une ville, un opérateur, voire une image de profil. Certaines solutions ajoutent une catégorie comme « assurance », « livraison » ou « centre d’appels ». Toutefois, ces données proviennent de sources hétérogènes, donc elles doivent être lues comme des indices, pas comme une preuve.

Dans les cas utiles, l’écran affiche « Cabinet X » et une localisation cohérente, ce qui rassure. À l’inverse, une incohérence géographique peut alerter, surtout quand l’appel prétend venir d’un service local.

Recherche manuelle et analyse détaillée d’un numéro inconnu

La recherche inversée fonctionne autrement : on saisit un numéro dans un service, puis on obtient un rapport. Ainsi, on passe d’une décision instantanée à une enquête structurée, souvent plus riche. Ce mode convient après un appel manqué, un message suspect, ou une série de tentatives.

Pour un usage francophone, un annuaire inversé en ligne comme france-inverse.com peut servir de point de départ. Ensuite, on recoupe avec des avis, des horaires d’appel, et les pratiques connues de spam.

Fonctionnalités clés de la recherche inversée

Les rapports incluent parfois des noms associés, une adresse, un statut professionnel, et des liens vers des profils sociaux. Certains services ajoutent des historiques d’adresses, des co-titulaires, ou des entreprises liées, selon la juridiction. En conséquence, la recherche inversée devient utile pour vérifier un prestataire ou un recruteur.

Elle peut aussi révéler que le numéro appartient à une plateforme VoIP ou à un standard. Cet indice suffit souvent à requalifier un appel « urgent » en démarchage.

Bénéfices et contraintes pour l’utilisateur classique

Le bénéfice principal est la profondeur. On peut prendre le temps, analyser, et conserver une trace. Cependant, l’accès complet est fréquemment payant, et la fraîcheur des données varie. Par ailleurs, un numéro de téléphone peut changer de propriétaire, ce qui crée des faux positifs.

En bref, l’identification en temps réel aide à trancher, tandis que la recherche inversée aide à comprendre. Cette complémentarité prépare la comparaison des outils.

|

Critère |

Identification en temps réel |

Recherche inversée |

|---|---|---|

|

Moment d’usage |

Avant de répondre à un appel |

Après coup, sur un numéro saisi |

|

Objectif |

Décision rapide, tri anti-spam |

Enquête, vérification, contexte |

|

Données typiques |

Nom, catégorie, localisation, photo |

Adresse, statut pro, profils sociaux, historiques |

|

Limites |

Données parfois partielles, usurpation |

Payant, données obsolètes, couverture inégale |

Top outils pour ne plus jamais rater une information importante sur un numéro inconnu

Analyse experte des outils Spokeo, Intelius et Truecaller

Sur le terrain, trois familles se distinguent : les agrégateurs de données, les annuaires communautaires, et les filtres opérateur. Spokeo et Intelius appartiennent plutôt à la première catégorie, avec des rapports étoffés. Truecaller, lui, est connu pour l’identification et l’anti-spam en temps réel, grâce à une base alimentée par des signalements et des métadonnées.

Dans une PME fictive, l’équipe support utilise Truecaller pour limiter le spam sur la ligne d’astreinte. Ensuite, elle lance une recherche plus poussée sur les numéros insistants via des services orientés rapport, quand l’incident le justifie.

Fonctionnalités et spécificités principales

Spokeo se démarque par le recoupement de traces publiques : nom, adresses possibles, réseaux sociaux, et parfois informations de contact associées. Intelius propose une logique proche, souvent pensée pour des vérifications et des rapports consolidés. Cependant, la pertinence dépend du pays et du type de numéro, mobile ou fixe.

Truecaller vise l’instantané : identification à la sonnerie, étiquettes de spam, et parfois suggestion de catégorie. De plus, Truecaller offre une interface familière sur smartphone, ce qui facilite l’adoption au quotidien.

Forfaits gratuits vs payants et données partagées

Les offres gratuites donnent généralement l’essentiel : identification basique, signalement de spam, et parfois recherche limitée. En revanche, les versions payantes ajoutent des fonctions comme le filtrage avancé, des détails enrichis, ou une meilleure expérience sans publicité. Pour certains, la valeur se mesure en temps gagné et en stress évité.

Il faut aussi considérer la donnée partagée : certains modèles reposent sur une communauté. Ainsi, quand un utilisateur marque un numéro comme spam, l’information profite aux autres. Cette logique est efficace, mais elle exige une vigilance sur les permissions.

Présentation détaillée de Whoscall, Verizon Call Filter et Eyecon

Whoscall se positionne sur l’identification et la détection de spam avec une base internationale. Eyecon, de son côté, mise sur l’expérience visuelle, avec une identification enrichie et des photos quand elles existent. Verizon Call Filter illustre la stratégie opérateur : l’intelligence est proche du réseau, ce qui améliore parfois la réactivité.

Selon l’environnement, le choix change. Un utilisateur mobile multi-pays préférera une base globale, alors qu’un abonné opérateur cherchera une intégration solide au niveau de la ligne.

Avantages et inconvénients selon l’usage

Whoscall est pratique pour les voyages et les communications internationales, car l’identification couvre plus de zones. Toutefois, la précision dépend du volume de signalements locaux, donc certains numéros restent « inconnus ». Eyecon plaît à ceux qui veulent associer un visage à un numéro, mais cette approche dépend d’images disponibles et peut être moins pertinente en contexte strictement professionnel.

Verizon Call Filter est efficace pour un client Verizon, notamment sur la gestion du spam réseau. En revanche, il est moins universel, car il dépend d’un opérateur précis et d’un périmètre géographique.

Services complémentaires : blocage, détection de spam, réponses automatiques

Les fonctions avancées font la différence dans la vraie vie. Certaines applis proposent une détection de spam basée sur des scores, puis un filtrage vers la messagerie. D’autres ajoutent des réponses automatiques, utiles quand on conduit ou quand on protège une ligne pro. Enfin, on voit apparaître le blocage automatique des catégories les plus agressives, comme les robots répétitifs.

Pour Léa, une réponse automatique « en soin, laissez un message » réduit la pression. Pour Malik, un filtre strict diminue les interruptions et améliore la productivité.

|

Outil |

Points forts |

Limites courantes |

Cas d’usage typique |

|---|---|---|---|

|

Truecaller |

Identification rapide, anti-spam communautaire, tags |

Couverture variable, dépend des signalements |

Tri quotidien des appels entrants |

|

Spokeo |

Rapports, liens sociaux, consolidation de données |

Accès complet payant, couverture inégale |

Vérification après appel manqué |

|

Intelius |

Rapports détaillés et recoupements |

Disponibilité selon régions, coût |

Analyse d’un numéro insistant |

|

Whoscall |

Couverture internationale, détection de spam |

Précision locale variable |

Voyage, double SIM, pros itinérants |

|

Verizon Call Filter |

Intégration opérateur, filtrage réseau |

Réservé à l’écosystème Verizon |

Ligne principale aux États-Unis |

|

Eyecon |

Expérience visuelle, photos et enrichissement |

Données visuelles parfois absentes |

Contacts élargis et reconnaissance rapide |

Technologies avancées et fiabilité accrue pour détecter les appels suspects

Le protocole SHAKEN/STIR : authentification et réduction des fraudes

SHAKEN/STIR répond à un problème précis : l’usurpation de numéro, où l’affichage ment sur l’origine. Au lieu de faire confiance à un simple champ transmis, le réseau ajoute une forme d’authentification numérique. Ainsi, l’opérateur peut indiquer si l’appel a été validé par la chaîne télécom.

Cette approche ne supprime pas le spam à elle seule. Cependant, elle rend certaines fraudes plus coûteuses, car la falsification devient plus détectable.

Fonctionnement simple de l’identification standard vs améliorée

L’identification standard se limite souvent au Caller ID affiché, sans garantie forte. Par conséquent, un fraudeur peut faire apparaître le numéro d’un service public, et pousser à l’erreur. L’identification améliorée ajoute un niveau de confiance : le réseau atteste que l’appel provient bien de l’entité annoncée, ou au moins d’un domaine contrôlé.

Dans les meilleures implémentations, un indicateur visuel montre que l’appel est authentifié. Cette nuance aide à prioriser les communications importantes.

Valeur ajoutée des informations enrichies avant de répondre

L’enrichissement ne se limite pas à « vérifié ». On voit aussi des informations comme le nom d’entreprise, une catégorie, et parfois une icône ou une photo. Pour un standard d’hôpital, afficher clairement l’établissement limite les non-réponses. Pour une banque, afficher le bon libellé réduit la confusion avec le spam.

Ce contexte augmente la qualité de la décision. Finalement, on répond moins par réflexe, et plus par choix.

Identification des numéros VoIP et défis associés

La VoIP permet de créer et de gérer des numéros à grande échelle, parfois en quelques minutes. Cette souplesse est utile aux entreprises, mais elle facilite aussi certaines campagnes de spam. Ainsi, l’identification doit tenir compte du fournisseur, du type de terminaison et des signaux réseau disponibles.

Dans un centre de relation client légitime, la VoIP offre une haute disponibilité. En revanche, pour un fraudeur, elle offre une rotation rapide de numéro, ce qui complique la mise à jour des bases.

Rôle des canaux de signalisation et fournisseurs internet

La signalisation (SIP, entêtes, attestations) porte des indices sur l’origine. Par conséquent, les opérateurs et fournisseurs peuvent évaluer la cohérence d’un appel et marquer certains profils à risque. Les solutions côté smartphone, elles, croisent ces signaux avec des bases d’identification publiques ou communautaires.

Quand la chaîne est bien intégrée, un appel VoIP légitime peut être correctement identifié, y compris avec un nom d’entreprise. Cette coordination reste un facteur clé de fiabilité.

Limites actuelles et perspectives d’évolution

Malgré les progrès, la VoIP traverse des frontières et des intermédiaires. Ainsi, l’authentification peut se perdre en route, et l’identification redevient partielle. De plus, les fraudeurs adaptent leurs scripts, en alternant numéros et messages pour contourner les filtres anti-spam.

L’évolution passe par plus d’interopérabilité, et par des standards d’attestation plus largement déployés. Chaque amélioration réduit le champ des impostures, même si le risque ne disparaît pas.

Filtrage, blocage d’appels et limites des outils d’identification téléphonique

Différences entre filtrage préventif et blocage direct

Le filtrage sert à évaluer un appel avant action. Il peut sonner différemment, afficher une alerte, ou envoyer vers la messagerie si le risque est élevé. À l’inverse, le blocage interdit une communication, souvent sans notification, ce qui coupe court aux répétitions.

Dans une journée chargée, filtrer évite de rater un appel utile. Ensuite, on bloque quand le numéro devient clairement nuisible, ce qui est plus radical.

Évaluation préalable et gestion de la prise d’appel

Un bon filtrage combine identification, score de spam, et historique. Par conséquent, un numéro inconnu avec un score faible peut passer, tandis qu’un profil douteux sera redirigé. Certaines solutions ajoutent un « motif » : démarchage, robot, sondage, ce qui aide à décider sans stress.

Cette gestion réduit les interruptions. Elle transforme le téléphone en outil de travail, pas en source de bruit.

Interdiction ciblée d’appels indésirables

Le blocage est utile contre les répétitions, surtout quand un spam insiste. On peut bloquer un numéro précis, une plage, ou une catégorie. Toutefois, les fraudeurs changent rapidement de numéro, donc le blocage seul ne suffit pas toujours.

L’approche la plus efficace associe blocage et identification enrichie. Ainsi, on coupe les sources connues et on évalue les nouvelles tentatives.

Contraintes liées aux bases de données et fausses identités

Les bases d’identification vivent, mais elles vieillissent aussi. Un numéro peut changer de titulaire, une entreprise peut fermer, et un tag peut rester. Par conséquent, une erreur peut entraîner une mauvaise décision, comme ignorer un appel important.

Les fausses identités posent un autre souci : certains acteurs manipulent les labels et se font passer pour un service officiel. Cette dérive alimente le spam et fragilise la confiance.

Mécanismes pour assurer la mise à jour et la précision

Les meilleurs services combinent plusieurs sources : signalements utilisateurs, données opérateur, annuaires, et analyses comportementales. Ensuite, ils appliquent des scores de confiance, qui évoluent avec le temps. Certaines plateformes intègrent aussi des procédures de contestation, utiles pour les entreprises légitimes mal étiquetées.

Pour vérifier un numéro après un appel manqué, un outil d’annuaire inversé comme france-inverse.com peut compléter les bases mobiles. Ce recoupement réduit les erreurs et renforce la décision.

Lutte contre l’usurpation et données erronées

L’usurpation de numéro reste l’adversaire le plus dur. Même avec SHAKEN/STIR, certaines routes internationales échappent aux attestations. Par conséquent, il faut garder des réflexes : ne jamais valider une opération sensible sur un simple appel, et rappeler via un canal officiel.

Les outils comme Truecaller aident en marquant des tendances de spam et en affichant des avertissements. Cependant, la meilleure défense combine technologie et prudence, surtout face aux scénarios pressants.

Importance croissante de ces outils pour une expérience utilisateur sécurisée

Le téléphone redevient une porte d’entrée majeure, car les escrocs ciblent désormais la voix comme ils ciblaient l’email. Ainsi, l’identification prend une place centrale, autant pour les familles que pour les entreprises. La sécurité ne dépend plus d’une seule appli, mais d’un ensemble : opérateur, smartphone, et bonnes pratiques.

Dans ce paysage, Truecaller s’impose souvent comme un outil de première ligne, grâce à son identification rapide et ses alertes de spam. Ensuite, d’autres services interviennent pour la vérification approfondie ou l’intégration opérateur.

Solutions gratuites et premium adaptées à tous les profils

Les versions gratuites suffisent pour limiter une partie du spam et obtenir une identification basique. Cependant, les offres premium ajoutent des filtres fins, des options de confidentialité, et parfois des outils pro. Un indépendant peut rentabiliser un abonnement en évitant quelques interruptions par jour.

Truecaller, par exemple, est souvent choisi pour sa simplicité d’usage et sa couverture communautaire. Néanmoins, un utilisateur exigeant combinera Truecaller avec une recherche inversée ponctuelle pour les cas ambiguës.

Intégration directe dans les smartphones et accès en ligne

Les smartphones modernes intègrent déjà des briques de filtrage, mais les résultats varient selon les régions. Par conséquent, beaucoup ajoutent Truecaller ou une solution opérateur pour améliorer l’identification. Les accès en ligne restent utiles pour analyser un numéro à tête reposée, surtout après un appel manqué.

Au final, l’objectif n’est pas de répondre à tout, mais de répondre au bon appel, au bon moment, avec le bon niveau de confiance.

-

Avant de rappeler un numéro inconnu, vérifiez l’identification et cherchez des avis de spam sur plusieurs sources.

-

Pour une demande sensible, privilégiez le rappel via un site officiel, même si l’appel semblait légitime.

-

Activez filtrage et blocage selon vos horaires, surtout sur une ligne professionnelle.

Quelle différence concrète entre Truecaller et une recherche inversée ?

Truecaller vise l’identification en temps réel pendant la sonnerie, avec des alertes de spam et des catégories. Une recherche inversée part d’un numéro saisi manuellement et fournit souvent un rapport plus détaillé, utile après un appel manqué ou pour vérifier un interlocuteur.

SHAKEN/STIR empêche-t-il toutes les arnaques par appel ?

Non. SHAKEN/STIR réduit surtout l’usurpation de numéro en ajoutant une authentification au niveau réseau. Cependant, certains appels internationaux ou certaines routes VoIP peuvent contourner l’attestation, donc l’identification reste un indice à recouper.

Pourquoi un numéro peut-il être mal identifié ?

Un numéro peut changer de propriétaire, une base peut être obsolète, ou un label peut provenir de signalements erronés. De plus, des acteurs malveillants tentent parfois de manipuler l’identification via des noms trompeurs ou des campagnes coordonnées.

Filtrage ou blocage : lequel choisir contre le spam ?

Le filtrage est préférable au début, car il évalue et peut rediriger sans faire rater un appel important. Le blocage est utile ensuite, quand un numéro est clairement indésirable ou répète des tentatives. Dans les faits, combiner les deux donne les meilleurs résultats.