⚡En Bref

- 🧭 L’indice de résilience numérique (IRN) sert de boussole pour mesurer la vulnérabilité digitale et les dépendances critiques des entreprises.

- 🛡️ L’IRN combine sécurité numérique, gestion des risques et capacité de continuité digitale, avec une logique proche d’un « bilan » des dépendances.

- 💶 En Europe, environ 300 milliards d’euros sont dépensés chaque année en logiciels et stockage, souvent au profit d’acteurs extra-européens, ce qui rend l’évaluation urgente.

- 🧠 Au-delà du cloud, l’IRN met en lumière la dépendance « invisible » aux compétences rares (ex. mainframes et COBOL).

- 🔧 Après le diagnostic, il existe presque toujours une solution : alternatives européennes, open source, et surtout renforcement des équipes internes.

À force d’acheter des briques logicielles comme on achète de l’électricité, beaucoup d’organisations ont perdu le fil : qui contrôle vraiment les données, qui peut couper un service, et combien coûte un changement de fournisseur quand la facture explose ? Pourtant, la numérisation ne se limite plus à un confort. Elle conditionne l’accès aux e-mails, aux outils métiers, aux chaînes de production, et même à la relation client. Dans ce paysage, la résilience devient un sujet concret : tenir pendant une panne, encaisser une cyberattaque, ou poursuivre l’activité lorsque des règles extraterritoriales compliquent l’usage d’une plateforme.

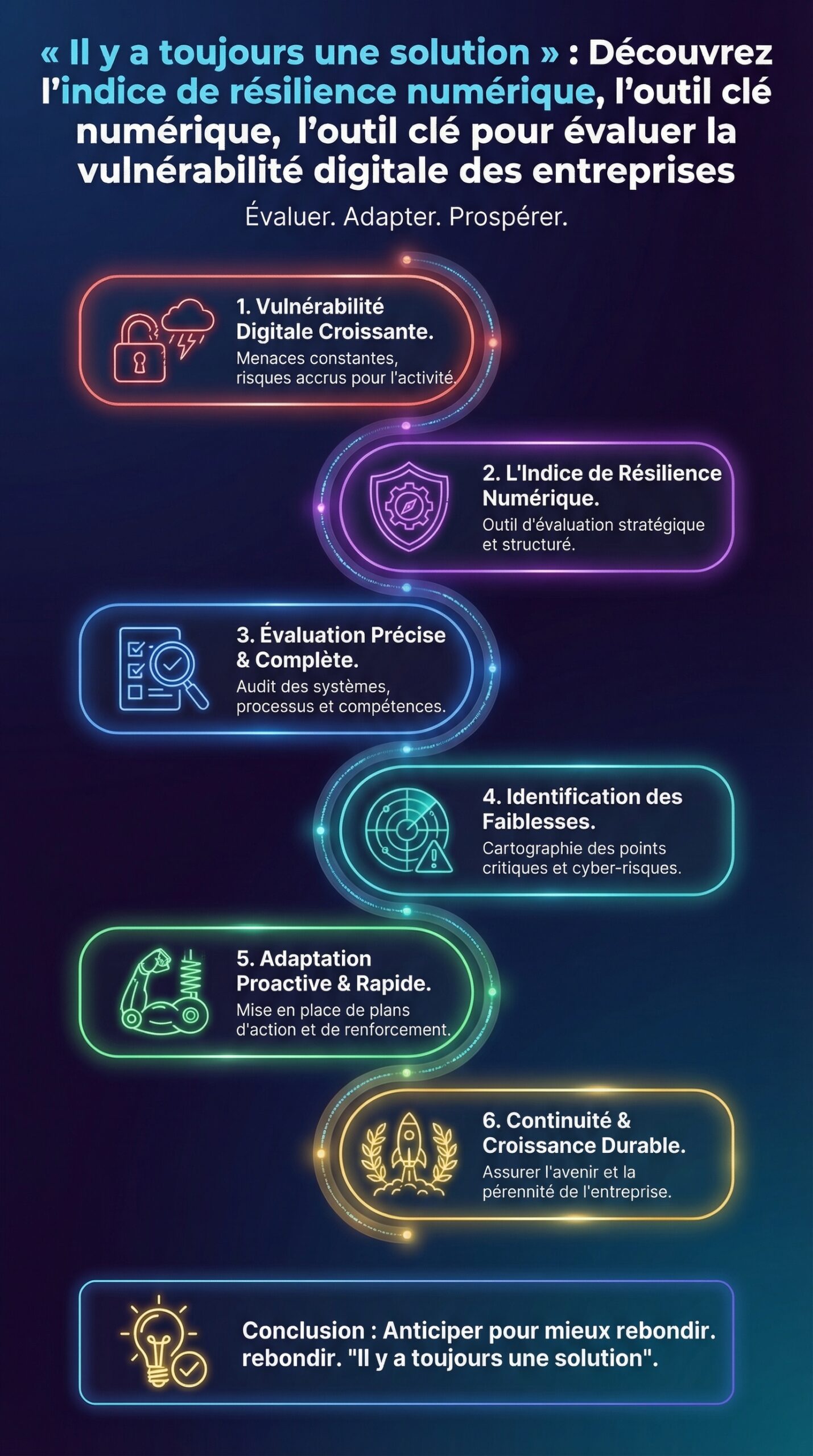

Pour répondre à cette réalité, l’indice de résilience numérique (IRN) se présente comme un outil clé de pilotage. L’idée : produire une évaluation actionnable de la vulnérabilité digitale d’une entreprise, en agrégeant des risques de cybersécurité, de dépendance économique et de fragilité technologique. Le concept a déjà été mis à l’épreuve par de grands acteurs, et il vise désormais un usage plus large. Reste la question centrale : comment transformer un score en décisions techniques, budgétaires et humaines, sans tomber dans la case « audit de plus » ?

Indice de résilience numérique (IRN) : mesurer la vulnérabilité digitale des entreprises sans se raconter d’histoires

Un indicateur utile commence par une promesse simple : éclairer ce qui est flou. Avec l’indice de résilience numérique, le flou vient souvent de l’empilement : SaaS pour la bureautique, cloud pour l’hébergement, outils d’analytics, IAM, sauvegardes, supervision, sans oublier les briques historiques. Or, chaque couche ajoute un contrat, une dépendance, et donc une surface de risque. Ainsi, l’IRN vise à rendre lisible ce qui ressemble à une jungle, afin que la gestion des risques sorte des tableaux anxiogènes et devienne une feuille de route.

La comparaison souvent évoquée avec un bilan environnemental parle au terrain. Un « bilan » des dépendances numériques oblige à nommer les fournisseurs, à classer les services critiques, et à documenter ce qui se passe si un maillon casse. Ensuite, l’IRN met de l’ordre : risques de sécurité numérique (attaques, compromission, disponibilité), risques business (hausse tarifaire, verrouillage propriétaire), et risques technologiques (obsolescence, compétences rares). En pratique, cette grille évite un biais courant : croire que la vulnérabilité digitale se résume au phishing.

Un exemple concret aide à comprendre. Une société fictive, Atelier Mistral, équipe industrielle de 1 200 salariés, migre ses messageries et son ERP vers des services cloud globaux. Sur le papier, tout va plus vite. Cependant, l’IRN met en évidence un point critique : la production dépend d’un connecteur propriétaire, maintenu par un prestataire unique. Si ce prestataire arrête, l’usine passe en mode dégradé. Par conséquent, l’évaluation ne condamne pas le choix cloud. Elle pointe plutôt la nécessité d’un plan B, d’API standard, et d’une architecture plus modulaire.

Le contexte européen pèse aussi. Chaque année, les entreprises du continent investissent environ 300 milliards d’euros dans les logiciels et le stockage. Or, une part majeure de ces dépenses profite à des acteurs extra-européens, en particulier américains. Donc, l’IRN ne parle pas uniquement de cybersécurité. Il aborde aussi la dépendance géoéconomique, avec des scénarios liés à des changements contractuels, réglementaires ou politiques. Et si une fonctionnalité disparaissait du jour au lendemain ? Et si une clause imposait un transfert de données ? Ces questions deviennent opérationnelles.

Enfin, l’intérêt d’un indicateur tient à sa capacité à provoquer une décision. Un score élevé peut justifier un budget IAM, une refonte de sauvegarde, ou un test de restauration. À l’inverse, un score faible n’est pas une médaille : il peut révéler une dette technique cachée. Autrement dit, l’IRN prend de la valeur quand il déclenche une action priorisée, et pas quand il finit rangé dans un drive.

Sécurité numérique et continuité digitale : ce que l’IRN regarde vraiment quand tout tombe en panne

Un système robuste ne se juge pas quand tout va bien. Il se juge un lundi matin où l’authentification ne répond plus, où un rançongiciel chiffre un partage, ou encore où un fournisseur SaaS subit une panne régionale. Dans ces moments, la continuité digitale devient un sujet de minutes, pas de semaines. Justement, l’IRN met l’accent sur la capacité à continuer : segmentation réseau, sauvegardes isolées, procédures d’escalade, et entraînement des équipes. Sans cela, même le meilleur matériel ne suffit pas.

La plupart des entreprises ont des plans de continuité sur le papier. Cependant, l’IRN valorise ce qui a été testé. Une sauvegarde non restaurée est une croyance. Un PRA non répété est une hypothèse. Ainsi, l’évaluation pousse à prouver, par des exercices, que les RPO et RTO tiennent. Dans Atelier Mistral, un test révèle que la restauration des VM prend 18 heures au lieu des 4 heures attendues. Donc, le problème n’est pas le stockage. Il vient du réseau et d’une saturation des fenêtres de réplication.

La cybersécurité moderne implique aussi les terminaux. Or, en 2026, le parc n’est plus uniquement des PC fixes. Il inclut des ultraportables, des flottes mobiles, des objets connectés industriels, et des stations de travail GPU pour l’IA. Par conséquent, un IRN sérieux regarde la cohérence EDR/XDR, la gestion des correctifs, et les droits locaux. Un simple compte admin partagé peut ruiner une architecture, même si le datacenter est exemplaire.

Sur le terrain hardware, la résilience se joue également dans les détails : onduleurs, double alimentation, redondance de liens, et supervision. Un serveur de stockage NVMe performant ne protège pas d’une erreur humaine. À l’inverse, des snapshots correctement gouvernés peuvent sauver une semaine de production. C’est pourquoi l’IRN doit dialoguer avec des métriques d’exploitation : taux d’échec de sauvegarde, incidents récurrents, ou dette de patching. Le score n’est pas magique. Il devient pertinent lorsqu’il se nourrit de preuves.

Pour garder une approche exploitable, plusieurs organisations utilisent une liste de contrôles simples, puis l’IRN agrège. Par exemple :

- 🧯 Exercices de crise cyber au moins deux fois par an, avec scénarios réalistes.

- 💾 Restauration testée sur des données critiques, et pas seulement sur un échantillon.

- 🔐 IAM avec MFA partout où c’est possible, et séparation des rôles sensibles.

- 🧱 Segmentation réseau, notamment entre IT et OT dans l’industrie.

- 📡 Supervision centralisée et journaux exploitables, pour réduire le temps de détection.

Ce type de liste n’épuise pas le sujet, toutefois il donne une colonne vertébrale. Ensuite, l’étape suivante devient naturelle : relier la continuité digitale à la dépendance fournisseur, ce que l’IRN met aussi sur la table.

Dépendance aux logiciels étrangers : l’IRN comme boussole face aux risques business et à la hausse des tarifs

La dépendance n’est pas toujours technique. Souvent, elle est contractuelle et économique. Un éditeur peut augmenter les prix, limiter certaines API, ou modifier une politique de stockage. Par ailleurs, un modèle « tout abonnement » rend le coût moins visible au départ, puis difficile à réduire. Dans ce contexte, l’IRN traite un point sensible : la capacité d’une entreprise à encaisser une hausse brutale sans casser ses processus. Cela relève autant de la finance que du SI.

Prenons un scénario courant. Atelier Mistral utilise une suite collaborative et un cloud public pour ses données R&D. Tout fonctionne, mais la facture grimpe avec l’usage. Ensuite, un changement de licence impose un palier plus élevé. Le DSI ne peut pas migrer en trois mois, car des dizaines d’outils sont intégrés via des connecteurs spécifiques. Résultat : dépendance maximale, même si la qualité de service est excellente. L’IRN traduit cette situation en risque business, car l’absence de réversibilité est une fragilité.

L’Europe observe ce phénomène à grande échelle. Les 300 milliards d’euros de dépenses annuelles en logiciels et stockage reflètent une réalité : le numérique est devenu une infrastructure, au même titre que l’énergie ou la logistique. Donc, l’évaluation d’une vulnérabilité digitale doit intégrer la question « qui capte la valeur » et « qui impose ses règles ». En parallèle, l’IRN invite à regarder les contraintes extraterritoriales, car elles peuvent transformer une décision technique en casse-tête juridique.

Pour autant, l’objectif n’est pas de diaboliser. Beaucoup d’entreprises obtiennent une vraie agilité grâce à des plateformes globales. Cependant, la résilience implique un plan de sortie, même s’il ne sert jamais. Ainsi, l’IRN incite à documenter la réversibilité : formats d’export, automatisation des migrations, et tests d’extraction. De même, une architecture « cloud-smart » limite le verrouillage. Elle privilégie des composants portables, comme Kubernetes bien maîtrisé, ou des bases compatibles open source, selon les besoins.

Le marché propose aussi des alternatives crédibles. Des clouds européens montent en puissance, tandis que l’open source offre des suites bureautiques, des outils de collaboration, ou des briques IAM. Néanmoins, la vraie question devient : l’entreprise sait-elle les opérer ? Sans compétences, une alternative peut se transformer en nouveau risque. C’est ici que la notion de solution prend tout son sens : l’IRN ne suggère pas un remplacement total. Il encourage plutôt des stratégies hybrides, graduelles, avec des priorités.

Une approche pragmatique consiste à classer les services par criticité. Ensuite, l’entreprise agit d’abord sur ce qui menace l’activité. Ce raisonnement mène naturellement au troisième volet de l’IRN : les risques technologiques moins visibles, qui se logent dans les vieux systèmes et les compétences rares.

Mainframe, COBOL et dette technologique : la résilience passe aussi par la compétence et le hardware

Quand une entreprise parle de modernisation, l’attention va souvent au cloud ou à l’IA. Pourtant, une partie du risque se niche dans les fondations historiques : mainframes, applications monolithiques, ETL anciens, ou systèmes industriels difficilement patchables. Ces environnements peuvent être stables, mais ils ont un talon d’Achille : la compétence. Le cas des mainframes IBM et du COBOL illustre bien ce risque. Les profils capables de maintenir ces systèmes se raréfient, et les prestations coûtent cher.

L’IRN intègre donc une forme de dépendance « intellectuelle ». Si la connaissance est à l’extérieur, la négociation devient défavorable. De plus, un incident majeur peut se transformer en crise longue, faute d’expertise disponible. Dans Atelier Mistral, un module de facturation repose sur un langage ancien, maintenu par deux consultants. Lorsque l’un part sur un autre projet, le délai de correction passe de 48 heures à deux semaines. Par conséquent, la vulnérabilité digitale n’est pas une question de firewall. Elle est aussi une question de talent et de transmission.

Sur le plan matériel, le sujet se complique. Certains workloads legacy sont liés à des architectures spécifiques : périphériques, émulation, contraintes de latence, ou exigences de fiabilité. Une migration « lift and shift » peut échouer si elle ignore le comportement réel. Ainsi, une évaluation robuste doit croiser l’applicatif, l’infra, et l’exploitation. Sinon, la solution de remplacement devient un projet interminable.

Les nouveautés hardware ajoutent une couche. Les stations de travail dédiées à l’IA, avec GPU récents, sont parfois achetées sans gouvernance. Ensuite, des données sensibles se dispersent sur des disques locaux. De même, les NAS de bureau « rapides » deviennent des mini-datacenters sans sauvegarde. L’IRN a intérêt à repérer ces poches de risque, car elles échappent souvent aux politiques centrales. Là encore, la résilience se construit par la standardisation, mais aussi par une supervision adaptée.

Quelles solutions concrètes existent ? D’abord, documenter et réduire la dépendance à une poignée de personnes. Ensuite, investir dans la montée en compétence interne, via formation et binômage. Parallèlement, des stratégies d’encapsulation peuvent aider : API autour du legacy, tests automatisés, et extraction progressive des fonctions. Enfin, le hardware peut soutenir la transition, par exemple avec des environnements de virtualisation dédiés aux tests de migration, ou des appliances de sauvegarde immuables. Le message est clair : la robustesse ne dépend pas d’un seul chantier, mais d’un ensemble cohérent.

Cette approche mène naturellement à la question finale : comment passer du diagnostic IRN à une trajectoire mesurable, avec des choix de produits, des tests et une gouvernance qui tient dans la durée ?

De l’évaluation IRN au plan d’action : gouvernance, tests produits et alternatives européennes ou open source

Un indice n’a d’intérêt que s’il déclenche un changement. Après l’évaluation, l’étape suivante consiste à transformer les faiblesses en backlog priorisé. Cela suppose une gouvernance simple : un sponsor métier, un pilote IT, et des indicateurs suivis chaque trimestre. Trop d’organisations échouent en lançant dix chantiers à la fois. À l’inverse, l’IRN peut servir de filtre : traiter d’abord ce qui menace la continuité digitale, puis ce qui pèse sur la dépendance économique, et enfin ce qui relève du confort.

Le retour d’expérience d’acteurs critiques montre un point important : la résilience se fabrique en interne. Un exemple parlant vient d’un gestionnaire d’infrastructures qui a testé l’IRN sur ses systèmes. Pour les logiciels de simulation, utilisés en permanence pour anticiper les minutes à venir, le choix a été de maîtriser un maximum en interne. Ensuite, l’open source a été utilisé pour favoriser la transparence et le partage de données. Cette logique n’interdit pas les fournisseurs. Elle évite simplement la dépendance totale sur des fonctions vitales.

Côté produits, le plan d’action doit inclure des tests réalistes. Une alternative cloud européenne peut être excellente, mais il faut mesurer latence, coûts d’e/S, outillage IAM, et support. De même, une suite collaborative open source peut convenir, toutefois il faut tester l’intégration SSO, la compatibilité mobile, et la recherche. Une démarche utile consiste à établir un « banc d’essai » : une équipe pilote, des scénarios, et des critères. Ainsi, la gestion des risques devient factuelle, car elle s’appuie sur des mesures.

Pour rester pragmatique, beaucoup d’entreprises adoptent une migration par paliers. D’abord, sortir les données les plus sensibles vers un stockage mieux contrôlé, ou activer le chiffrement avec clés gérées. Ensuite, déplacer certaines applications vers des architectures plus portables. Enfin, renforcer l’observabilité, car on ne protège bien que ce qu’on voit. L’IRN sert ici d’outil clé de suivi : le score doit bouger, sinon le plan est théorique.

Un point souvent sous-estimé concerne les achats. Renégocier des clauses de réversibilité, exiger des export standard, et obtenir des engagements de disponibilité réduit la vulnérabilité digitale sans changer de fournisseur. De plus, rationaliser le parc SaaS diminue la surface d’attaque et la facture. Même un geste simple, comme supprimer des comptes inactifs, améliore la sécurité numérique. En somme, il y a presque toujours une solution, à condition d’aligner technique, contrat et compétences. La suite logique consiste alors à répondre aux questions que se posent les directions, des PME aux grands groupes.

À quoi sert concrètement l’indice de résilience numérique (IRN) ?

L’IRN sert à produire une évaluation structurée de la vulnérabilité digitale d’une organisation. Il agrège des signaux liés à la sécurité numérique, à la continuité digitale, à la dépendance économique vis-à-vis des éditeurs et à des fragilités technologiques comme l’obsolescence ou les compétences rares. L’objectif est d’obtenir un diagnostic actionnable, puis un plan de gestion des risques priorisé.

L’IRN pousse-t-il à quitter les Gafam et les logiciels américains ?

Non, l’IRN ne dicte pas une sortie automatique. En revanche, il rend visibles les points de dépendance et mesure la capacité à absorber une panne, une hausse tarifaire ou une contrainte réglementaire. Ensuite, l’entreprise peut choisir une stratégie hybride : conserver un service performant tout en renforçant la réversibilité, ou basculer certaines briques critiques vers des alternatives européennes ou open source.

Quels sont les risques “cachés” que l’IRN met souvent en évidence ?

Trois familles reviennent souvent : la dépendance à un connecteur propriétaire, la fragilité des sauvegardes non testées, et la dépendance à des compétences rares (ex. mainframes et COBOL). À cela s’ajoutent parfois des poches de données non gouvernées, comme des NAS ou stations GPU utilisées hors des politiques centrales, ce qui augmente la vulnérabilité digitale.

Comment une PME peut-elle utiliser l’IRN sans y consacrer des mois ?

Une PME peut commencer par un périmètre limité : messagerie, stockage, identités, sauvegardes et postes. Ensuite, elle documente les fournisseurs, teste la restauration, active MFA, et clarifie les contrats (réversibilité, support, localisation). Même avec peu de moyens, ces actions améliorent la résilience et donnent une trajectoire claire de continuité digitale.

Quelle première “solution” prioritaire après une mauvaise évaluation IRN ?

La priorité la plus rentable est souvent la continuité digitale : sauvegardes isolées, tests de restauration, et procédures de crise. Ensuite, vient la réduction des dépendances critiques : formats d’export standard, suppression des connecteurs verrouillants, et montée en compétence interne. Ces étapes renforcent rapidement la sécurité numérique et stabilisent la gestion des risques.