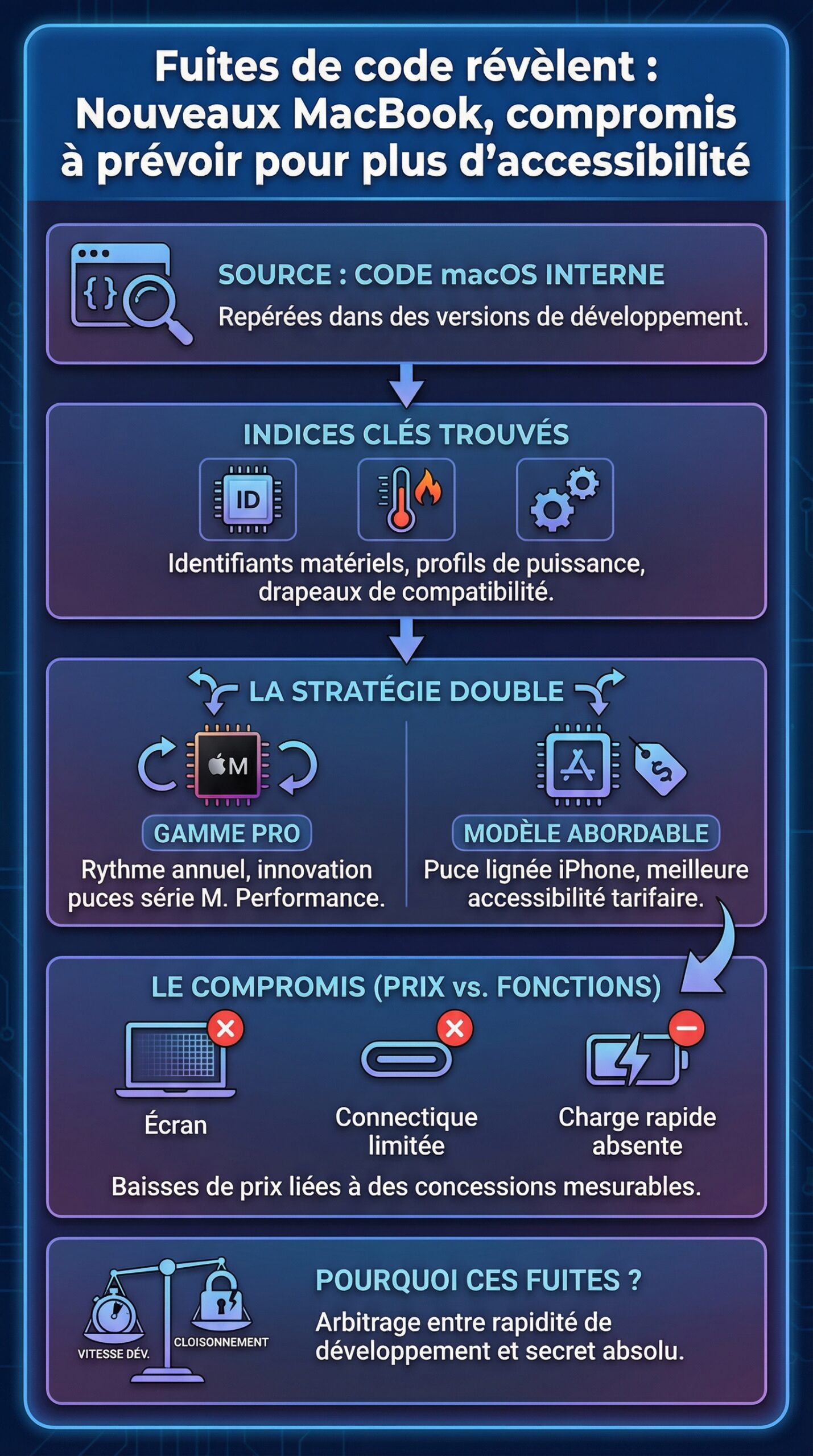

Des fuites de code repérées dans des versions internes de macOS relancent le débat sur la feuille de route des portables Apple. Derrière des identifiants matériels et des références à des profils de puissance, une idée s’impose : de nouveaux MacBook se préparent, avec une stratégie qui semble élargir l’offre. D’un côté, la gamme Pro continuerait sur un rythme quasi annuel, portée par l’innovation des puces de série M. De l’autre, un MacBook plus abordable, parfois associé à une puce issue de la lignée iPhone, viserait une meilleure accessibilité tarifaire. Pourtant, cette baisse de prix ne tomberait pas du ciel : elle s’accompagnerait de compromis mesurables sur l’écran, la connectique, ou des fonctions comme la charge rapide.

Pour le grand public, l’enjeu dépasse la simple curiosité. Les indices techniques influencent les achats, surtout quand les cycles de renouvellement s’accélèrent. Pour un service informatique d’entreprise comme pour un étudiant, une différence de luminosité, de mémoire unifiée, ou de ports peut changer l’expérience. Enfin, ces signaux posent une question de sécurité informatique : comment des traces aussi révélatrices apparaissent-elles dans le code, et que disent-elles de la chaîne de développement chez Apple ? La suite examine les pistes, les effets concrets, et la manière de choisir sans se faire piéger par la rumeur.

En Bref

- Des fuites de code dans macOS suggèrent l’arrivée de nouveaux MacBook, dont un modèle d’entrée de gamme et des MacBook Pro de prochaine génération.

- Un MacBook plus accessible impliquerait des compromis : écran, charge, connectique, options de confort et équipements.

- La lecture de ces indices demande une approche prudente, car la technologie Apple évolue vite et les configurations peuvent changer jusqu’au lancement.

- Les fuites soulèvent aussi un sujet de sécurité informatique et de maîtrise de la chaîne logicielle.

- Pour acheter au bon moment, il faut comparer besoins réels, durée de support, et cohérence du matériel informatique visé.

Fuites de code macOS : ce qu’elles laissent deviner sur les nouveaux MacBook

Dans le monde Apple, une fuite n’arrive pas toujours sous forme de photo volée. Souvent, elle se cache dans un fichier de configuration, un identifiant de machine, ou une liste de compatibilité. Ainsi, des fuites de code attribuées à des builds internes de macOS ont mis en lumière des références à des MacBook non commercialisés. Or ces chaînes de caractères, même brèves, suffisent à dessiner des familles de produits, car Apple suit des conventions de nommage assez stables.

Pour rendre le sujet concret, prenons un fil conducteur. Dans une PME fictive, l’équipe IT de “Atelier Nord” prépare le renouvellement de 40 portables. Cependant, l’entreprise hésite entre MacBook Air actuels et futurs modèles. Dès lors, le repérage d’identifiants associés à des profils “portable entry” et “pro high power” devient un signal. Même si le nom final reste inconnu, le positionnement se devine, et la planification budgétaire change.

Indices typiques dans le code : identifiants, profils thermiques, compatibilités

Les traces les plus parlantes concernent les identifiants matériels, souvent liés à des pilotes, à la gestion d’énergie, ou à des matrices de tests. Par exemple, l’apparition d’un nouvel identifiant dans un module de gestion de batterie peut indiquer une diagonale d’écran différente, ou une capacité revue. Ensuite, la présence de profils thermiques inédits suggère soit une nouvelle puce, soit une enveloppe de puissance ajustée.

Par ailleurs, les tables de compatibilité révèlent parfois des “familles” entières. Quand un même bloc de code liste plusieurs variantes, cela indique des tailles d’écran, des options de RAM, ou des déclinaisons régionales. Enfin, certains fichiers mentionnent des fonctions matérielles à activer, comme un capteur, un mode de charge, ou une option d’affichage. Ces détails ne nomment pas le produit, mais ils dessinent son ADN.

Pourquoi ces fuites apparaissent : arbitrages entre vitesse de développement et cloisonnement

Apple industrialise le logiciel à grande échelle, donc les équipes doivent intégrer tôt des éléments matériels. Cependant, plus un code est partagé, plus il laisse de traces. De ce fait, une référence ajoutée pour tester un pilote peut se retrouver dans une version préliminaire. Ensuite, des outils internes de validation peuvent embarquer des listes d’appareils à venir. Même si ces listes ne sont pas destinées au public, elles peuvent fuiter via des logs ou des dépôts mal isolés.

En pratique, cela ne signifie pas qu’Apple “perd le contrôle” en permanence. Néanmoins, ces fuites montrent une tension permanente entre cadence de sortie et confidentialité. Et comme la prochaine section parle des compromis liés à l’accessibilité tarifaire, il devient utile de comprendre comment le logiciel prépare déjà ces profils de produits.

MacBook d’entrée de gamme plus accessible : compromis probables et impacts réels

Un MacBook plus abordable attire forcément l’attention. Pourtant, la baisse de prix ne se fait pas par magie. Elle passe par des choix de composants, des simplifications d’assemblage, et parfois la suppression de fonctions perçues comme “premium”. Dans les rumeurs actuelles, un positionnement sous le MacBook Air est évoqué, avec une puce proche de la lignée iPhone. Ce point, à lui seul, change l’équation thermique, la performance soutenue, et la compatibilité de certaines charges de travail.

Dans “Atelier Nord”, une responsable marketing veut un portable léger pour la bureautique et la visio. En revanche, un graphiste exige un écran lumineux et précis. La même étiquette “MacBook” peut alors cacher des expériences très différentes. D’où l’intérêt d’anticiper les compromis possibles, afin d’éviter l’achat “au nom” plutôt qu’au besoin.

Écran, audio, charge : les concessions qui se remarquent au quotidien

Le premier poste de différenciation reste souvent l’écran. Une dalle moins lumineuse, sans options avancées, suffit pour le web et l’écrit. En revanche, elle fatigue plus vite en open space très éclairé. Ensuite, certaines fonctions de confort peuvent disparaître ou devenir optionnelles. L’absence d’un réglage automatique de teinte, par exemple, paraît mineure, mais elle compte pour les usages prolongés.

La charge et l’alimentation constituent un second levier. Sans charge rapide, un utilisateur mobile doit planifier davantage. De même, un chargeur moins puissant coûte moins cher, mais il réduit la flexibilité. Enfin, l’audio et les micros peuvent être “assez bons” pour des appels, tout en restant en retrait face aux gammes supérieures.

Connectique et évolutivité : quand l’économie complique la vie

La connectique conditionne l’ergonomie de bureau. Moins de ports implique plus d’adaptateurs, donc plus de risques d’oubli et de casse. De plus, un choix de Wi‑Fi ou Bluetooth moins récent peut limiter la durée de pertinence, surtout dans un parc d’entreprise. Par conséquent, une économie immédiate peut augmenter les coûts indirects.

Pour clarifier, voici une liste de compromis plausibles, avec leur effet concret :

- Écran moins lumineux : usage extérieur plus difficile, confort réduit en environnement lumineux.

- Charge sans mode rapide : récupération d’autonomie plus lente entre deux rendez-vous.

- Clavier sans rétroéclairage selon options : saisie moins agréable le soir ou en cabine.

- Ports réduits : dépendance aux hubs USB‑C et aux docks.

- Stockage de base limité : besoin d’iCloud ou d’un SSD externe plus fréquent.

Au final, un MacBook “accessible” peut être excellent, à condition d’être aligné sur l’usage. La prochaine étape consiste donc à comparer la trajectoire des MacBook Pro, car elle éclaire la segmentation de la gamme.

MacBook Pro M5 et M6 : rythme annuel, performances et segmentation de la technologie Apple

Les rumeurs autour des MacBook Pro s’inscrivent dans une tendance de fond : le cycle de mise à jour des puces se raccourcit. Les mentions de générations successives dans des fuites de code renforcent l’idée d’un calendrier régulier. Pour le consommateur, c’est une bonne nouvelle si le gain est tangible. Cependant, cela complique l’achat, car la “prochaine” version n’est jamais loin.

Dans le cas d’“Atelier Nord”, l’équipe IT a une contrainte simple : garantir quatre ans de tranquillité sur les outils créatifs. Donc, un MacBook Pro aligné sur la dernière puce offre une marge. Pourtant, la valeur dépend aussi du reste : écran, SSD, mémoire unifiée, et dissipation. Autrement dit, la puce ne fait pas tout, même dans la technologie Apple.

Ce que le rythme annuel change pour les acheteurs et les entreprises

Quand les mises à jour sont fréquentes, la décote s’accélère. En contrepartie, les promotions sur la génération précédente deviennent plus intéressantes. Ainsi, un MacBook Pro “N-1” peut offrir un excellent ratio. Encore faut-il vérifier la RAM et le SSD, car ces choix restent figés après l’achat. Ensuite, la compatibilité logicielle pèse. Les suites vidéo, CAO et IA profitent des gains GPU, mais elles exigent aussi de la mémoire.

Pour une flotte, le rythme annuel favorise une stratégie par vagues. On achète une génération stable, puis on standardise. Ensuite, on évite de mélanger trop de variantes. Cette discipline simplifie le support, les pièces, et la formation. À l’inverse, acheter “au fil de l’eau” multiplie les cas particuliers.

Puces Apple Silicon : gains utiles et limites pratiques

Les progrès attendus portent souvent sur l’efficacité énergétique, le GPU, et les moteurs dédiés. Pour l’utilisateur, cela se traduit par plus d’autonomie, des rendus plus rapides, et une meilleure fluidité en multitâche. Toutefois, la performance soutenue dépend du châssis, donc du refroidissement. Un profil “haute puissance” dans le code suggère une gestion thermique travaillée, car Apple cherche à maintenir des fréquences élevées sans bruit excessif.

Enfin, la segmentation devient plus nette. Un MacBook d’entrée de gamme peut viser l’accessibilité, tandis que le Pro conserve des atouts de production. Cette différence, si elle se confirme, rend le choix plus simple : l’utilisateur paie soit pour la polyvalence, soit pour l’endurance en charge lourde. La section suivante s’intéresse à l’autre face du sujet : la sécurité informatique et la manière dont ces fuites influencent l’écosystème.

Sécurité informatique et fuites de code : risques, responsabilités et bonnes pratiques

Les fuites de code ne servent pas qu’à alimenter les rumeurs. Elles révèlent aussi des failles potentielles de gouvernance technique. Quand des références à du matériel informatique non annoncé apparaissent, cela signifie qu’une chaîne de développement a laissé passer une information sensible. Certes, une chaîne de caractères ne donne pas accès à un système. Néanmoins, elle renseigne sur les priorités et les produits, ce qui a une valeur concurrentielle.

Dans “Atelier Nord”, la direction se souvient d’un incident classique : une maquette envoyée au mauvais destinataire. À grande échelle, la logique est similaire. Une branche de développement mal segmentée, un paquet de test distribué trop largement, ou un outil interne exposé, et l’information sort. Dès lors, la question devient opérationnelle : comment réduire l’empreinte des données sensibles sans ralentir l’innovation ?

Ce que ces fuites apprennent aux attaquants, même sans code source complet

Une fuite partielle peut aider à cibler des campagnes de phishing. Si un calendrier de produits se devine, des messages “support Apple” peuvent être calés sur l’actualité. Ensuite, des identifiants matériels aident parfois à préparer des scams de faux accessoires. Un “nouveau modèle” devient un prétexte pour vendre un chargeur “certifié” inexistant.

De plus, des indices sur les profils de sécurité ou de démarrage intéressent les chercheurs et, parfois, les acteurs malveillants. Connaître une nouvelle pile de pilotes, ou une transition de plateforme, facilite la préparation d’analyses. La majorité du temps, cela profite à la recherche. Pourtant, l’asymétrie existe : une information précoce peut être exploitée avant un correctif.

Mesures concrètes : cloisonnement, traçabilité, et hygiène des builds

La réduction des fuites passe par des pratiques simples, mais strictes. D’abord, le cloisonnement des branches limite la circulation des références. Ensuite, la signature et la traçabilité des builds internes aident à remonter une fuite. Enfin, le nettoyage des logs et des symboles de debug réduit la quantité d’indices visibles.

Pour le grand public, le bon réflexe consiste à ne pas installer des versions douteuses, même si elles promettent un “aperçu”. Une build non maîtrisée peut introduire des risques, surtout sur des machines qui contiennent des données sensibles. Au bout du compte, la confidentialité produit et la sécurité utilisateur se rejoignent : moins de fuites, c’est aussi moins d’opportunités d’arnaques. La dernière partie se concentre sur le choix d’achat, car l’objectif reste de décider avec méthode.

Choisir un MacBook en 2026 : accessibilité, ergonomie et stratégie d’achat face aux fuites

Les rumeurs influencent les paniers, donc il faut une méthode. D’abord, l’usage doit guider la décision : bureautique, études, photo, montage, développement, ou production audio. Ensuite, le budget fixe la frontière entre accessibilité et confort. Enfin, la durée prévue d’utilisation impose un niveau de marge sur la RAM et le stockage. Autrement dit, une fuite peut être intéressante, mais elle ne remplace pas une grille d’achat.

Dans “Atelier Nord”, un cas a tranché le débat. Une salariée en mobilité avait besoin d’autonomie et de légèreté. Le MacBook Air répondait déjà au besoin. En parallèle, l’équipe créa devait exporter des vidéos chaque semaine. Elle a donc choisi des MacBook Pro, car la performance soutenue comptait plus que le prix. Cette séparation des usages évite de payer trop, ou de subir des lenteurs.

Comparer sans se tromper : critères simples, mais décisifs

Un bon comparatif commence par l’écran, car c’est l’outil principal. Luminosité, fidélité, et fréquence perçue influencent le confort. Ensuite, l’ergonomie se joue sur le clavier, le trackpad, et la connectique. Un ordinateur “moins cher” peut coûter plus en adaptateurs, donc le total doit être regardé. Enfin, l’autonomie réelle doit être considérée, car les chiffres marketing ne reflètent pas toujours l’usage.

Il faut aussi penser à la cohérence logicielle. Un MacBook orienté entrée de gamme peut rester parfait pour Safari, Office, et visio. En revanche, il peut limiter la création, surtout si la mémoire est basse. De même, un modèle Pro n’a pas de sens pour un usage simple, si le poids et le prix deviennent des irritants.

Quand acheter : gérer le timing sans courir après la rumeur

Le meilleur moment d’achat correspond souvent à un besoin réel, pas à une fuite. Toutefois, quelques règles aident. Si un renouvellement est prévu dans les trois mois, attendre une annonce peut valoir le coup. À l’inverse, si la machine actuelle freine le travail, le coût d’attente dépasse l’économie potentielle.

Enfin, la lecture des fuites de code doit rester pragmatique. Elles indiquent une direction, pas un contrat. Or l’innovation produit peut bouger jusqu’au dernier moment. La décision la plus solide reste celle qui relie budget, usage, et confort quotidien, car c’est là que le MacBook se juge réellement.

Les fuites de code dans macOS prouvent-elles l’existence d’un nouveau MacBook ?

Elles indiquent souvent qu’Apple a déjà intégré des références techniques pour tester des pilotes ou des profils matériels. Cependant, un identifiant ne garantit pas le design final ni la date de sortie. En pratique, ces indices servent surtout à comprendre la segmentation probable et le calendrier approximatif.

Quels compromis sont les plus pénalisants sur un MacBook plus accessible ?

Les plus sensibles au quotidien concernent l’écran (luminosité et confort), la charge (absence de charge rapide), et la connectique (moins de ports, donc plus d’adaptateurs). Le stockage et la mémoire de base peuvent aussi devenir limitants si l’usage évolue vers la création ou le multitâche.

Un MacBook avec une puce de type iPhone peut-il suffire pour travailler ?

Oui, pour des tâches comme la bureautique, la navigation, la visio, et une bonne partie des usages étudiants. En revanche, les travaux lourds (montage vidéo régulier, gros projets de développement, 3D) demandent souvent plus de mémoire et une performance soutenue, donc une gamme Pro reste plus adaptée.

Ces fuites posent-elles un vrai problème de sécurité informatique pour les utilisateurs ?

Elles posent surtout un risque indirect : elles peuvent alimenter des arnaques, du phishing ou des faux accessoires “compatibles” annoncés trop tôt. Pour se protéger, il faut éviter les builds non officiels, se méfier des offres liées à des “nouveaux modèles”, et privilégier les canaux Apple et revendeurs reconnus.